高度化するマネーロンダリングに向き合う、ジャーニー視点でのリスク対策手法とは

銀行口座や証券口座、暗号資産運用アカウントなどが乗っ取られ、マネーロンダリングに悪用される被害が深刻化しています。犯罪組織による手口は高度化しており、多要素認証(MFA:Multi Function Authorization)などすでに普及しているセキュリティ対策が突破される事態も多発するようになりました。富士ソフトは、LexisNexis Risk Solutions社の不正検知システム「ThreatMetrix」の導入を通して、お客様のセキュリティ対策の強化に取り組んでいます。

「ThreatMetrix」の用途は幅広く、前回の記事では、ECサイトなどWebサービスにおけるユーザーIDの不正利用対策の視点からご紹介しました。そして本記事でも、金融関連のセキュリティ強化に取り組んでいる金融事業本部 小川 剛弘に引き続き話を聞きながら、ログイン、連絡先や支払手段・住所・メールアドレスといったユーザー情報の変更、購入・送金、決済といった一連の「ジャーニー」の視点から、マネーロンダリング対策ツール「ThreatMetrix」の有用性や活用方法、導入する上での考え方についてご紹介します。

前回の記事はこちら:セキュリティ強化と機会損失低減を両立、高度化するWebサービス不正利用対策

- マネーロンダリングの手法が高度化し、多要素認証だけでは防げなくなっている

- セキュリティレベルを高めるほどコストがかかり、ユーザビリティも低下する

- ログインや決済時に限定せずユーザー情報をモニタリングすることで、これまで検知できなかった不審な行動を発見できる

- 適切なコストでユーザビリティを低下させることなく、セキュリティレベルを高めることが可能になる

-

小川 剛弘金融事業本部 フィナンシャルIT事業部 営業部

小川 剛弘金融事業本部 フィナンシャルIT事業部 営業部

課長/エキスパート入社以来、金融系をはじめ、流通、製造管理などさまざまな業界でシステム開発の現場に携わる。金融系では銀行・損保・生保と分野を問わず、システムアーキテクトとしてお客様の要件とシステムを融合させる取り組みをしてきたが、最近は金融事業本部における新たな成長エンジンとなる、ソリューション/プロダクトの企画・提案を中心に活動している。

大企業も中小企業も狙われている昨今の状況

近年、マネーロンダリング(資金洗浄)をはじめとする金融犯罪の手口が高度化し、国内外の金融機関や暗号資産業者においてもリスク対策が急務となっています。とくに、悪意ある第三者が正規のユーザーを装い、金融サービスを不正利用するケースが増えており、その結果として、企業が知らぬ間にマネーロンダリングに加担する構図が生まれつつあります。

たとえばトクリュウ(匿名・流動型犯罪グループ)などの犯罪組織が、実在する人物の名義や顔写真を偽造してオンラインで銀行口座を開設するケースや、使っていない口座が高値で売買されるケース、さらには代理での口座開設がアルバイト感覚で行われる実態など、日本国内でも無視できない状況が続いています。また、こうした不正により得られた資金が、特殊詐欺や国際的な犯罪組織の資金源となっている懸念も強まっており、金融機関に求められるセキュリティ対策の水準は日々高まっていると言えるでしょう。

マネーロンダリングの観点で主なターゲットになっているのは銀行や証券会社、クレジットカード会社、暗号資産事業者などです。大きな金額の移動が目立ちにくい大手金融機関は、日常的に狙われています。不正利用にかかる手間やコストに対して、マネーロンダリングできる金額の規模が大きいため、コストメリットがあるのです。では中小事業者は大丈夫かというとそうではなく、狙われ方が違うだけで、変わりはありません。ただし中小事業者の場合は、不正利用をしたのちにセキュリティが強化されれば、それをくぐり抜けようとしても扱える金額規模がそれほど大きくなく、犯罪者にとってはコストメリットがないので、別の事業者を狙うといった流れになっています。

セキュリティレベルを高めるほどコストも高くなる

国際的な金融ワーキンググループであるFATF(Financial Action Task Force)の勧告により、金融機関や暗号資産業者にはマネーロンダリング対策として「継続的モニタリング」や「リスクベースアプローチ」に基づいた厳格な本人確認、取引監視の実施が求められています。しかし、これらの要請に真摯に対応しようとするほど多大なコストがかかるという現実もあります。また決済やログインのたびに多要素認証を求める設計にすれば、ユーザー体験が悪化し、顧客離れにもつながりかねません。

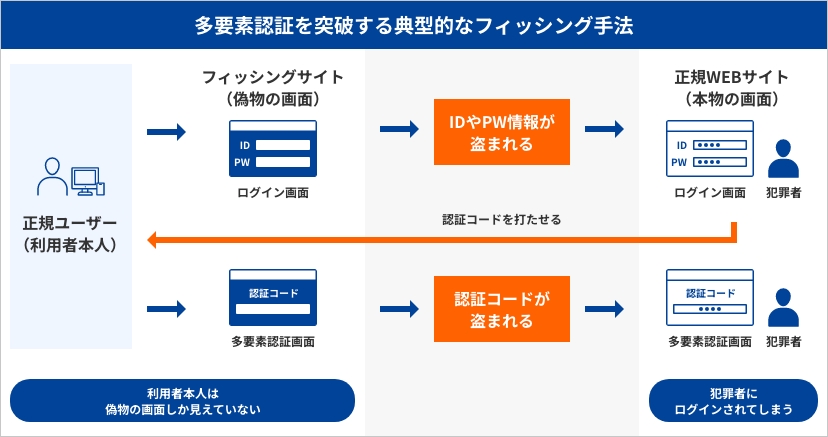

さらに近年では、多要素認証を導入しているにもかかわらず、それをかいくぐる高度なフィッシングサイトの存在が問題をより深刻にしています。一例をご紹介しましょう。リアルタイムフィッシングと言われる手口です。まず、正規のログイン画面に似せたフィッシングサイトを準備し、ユーザーにIDとパスワードを入力させます。すると犯罪者は、入力されたアカウント情報をリアルタイムで正規のログイン画面にコピペ入力します。続いて正規サイトからユーザーへ多要素認証コードが送られます。ユーザーが認証コードをフィッシングサイトに入力すると、犯罪者は同じ要領で正規サイトに認証コードを入力します。これでIDとパスワードを盗みつつ、多要素認証が突破されます。フィッシングサイトからユーザーには「エラーになりました」などの適当な画面を表示して、ユーザーは「通信がうまくいかなかったのかな」と大した違和感もなくアカウントが盗まれるのです。ユーザーが気付かないうちに、犯罪者はアカウントのメールアドレスや電話番号などを書き換えて、マネーロンダリングに使えるようにします。

これを防ぐ方法として、ログイン時の多要素認証だけでなく、手続きの一つひとつすべてに多要素認証をかける方法がありますが、ユーザーにとっては非常に面倒です。多要素認証は一回メッセージを送るごとに費用が発生するので、金融機関側としてもコストが肥大化してしまいます。とはいえセキュリティレベルが低いままでは狙われ続けるので、金融機関はジレンマに陥ってしまうのです。

リアルタイムフィッシングについて詳しく知りたい方はこちらの記事もご覧ください。

リアルタイムフィッシングへの即時対応策と最新手口の特徴を徹底解説

証券会社では口座の乗っ取り対策が急務

最近は証券口座の乗っ取りが大きな問題となっています。盗んだ証券口座を悪用して株式取引を行い、特定の銘柄の株価を釣り上げて、高値で売却してもうける手口です。株価が低いうちに特定銘柄を買っておき、市場価格を高めたタイミングで売却して不正に大きな売却益を得るのです。従来は乗っ取られた証券口座のお金を外部の口座に出金するタイミングを警戒してセキュリティを構築していたのですが、特定銘柄の株価を意図的に釣り上げて売却益をもうける手法だと出金が行われないため、従来のセキュリティでは検知できないのです。

これまでは銀行口座の入出金の際に不正利用されていないかをチェックすればよかったので、極端に言えば、証券会社としては銀行側にセキュリティ対策を求めればよかったのです。もちろん、証券会社がセキュリティ対策を怠っていたわけではありません。しかし証券口座を悪用する手口が今のように高度化し、多要素認証も破られることを前提とすると、証券会社にしてもその対策が急務になっているといえるでしょう。

直近では、多要素認証としてパスキー/FIDO2といったフィッシングサイト対策に優れた認証技術も導入されつつあり、これを必須化しようとする動きもあります。一方で、リテラシーが低い方への展開やデバイスをなくした時の対応、決済や送金などすべての場面でパスキーを利用すると、極端にユーザビリティが悪化してユーザー離れを起こす、といったデメリットもあります。このような場合では、ログインではパスキーを利用し、売買や送金といったタイミングではふるまい検知を利用するなどの使い分けが必要になってきます。

また、最近観測されている例では「顧客に生体認証による多要素認証を登録させるフリをしたフィッシング」も登場してきており、生体認証系の多要素認証を入れれば万事解決、ということにはならないのです。

バックグラウンドで多角的な情報を分析し不正を検知する

このような状況に対し、富士ソフトでは、LexisNexis Risk Solutions社の不正検知システム「ThreatMetrix」を活用した、包括的なリスクベース認証・モニタリング体制の構築を提案しています。ThreatMetrixは、個別のアクセスごとにユーザーのデバイス特性や位置情報、通信経路など、多角的なデータを収集・分析し、背後に潜む不正の兆候を検知します。

ポイントは、ユーザーの利便性を損なうことなく、見えないところで不正兆候をキャッチし、シームレスにリスクのスコアリングを行う点にあります。これにより、多要素認証のような作業をユーザーに求めることによる煩雑さ、誤検知による真正阻害、機会損失の発生といった課題を最小限に抑えながら、高度なセキュリティ対策が実現できます。

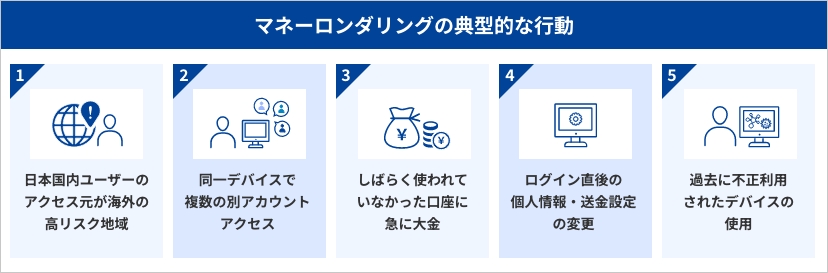

たとえば、日本国内のユーザーのログインにもかかわらず、アクセス元が海外の高リスク地域である場合や、同一デバイスで複数の別アカウントにアクセスしている場合などを、即座に検知可能です。他にも、しばらく使われていなかった口座に急に大きな金額が振り込まれるケースや、ログイン直後に個人情報の変更がある、マイページから送金設定が急に変更される、過去に不正利用されたデバイスが使われるケースなど、マネーロンダリングの典型的な行動をつかみ取ることができます。

お客様の状況に合わせて不正検知のレベルを最適化する

マネーロンダリングの手口は多様化しており、ターゲットの規模、業種、取扱商品によって大きく変わってきます。それに応じて「どこで不正検知のアラートを出すか」も、お客様によって最適なラインは変わってくることになります。しかしながら多くの金融機関では、セキュリティ対策のツールを入れるところで満足してしまい、実は自社に応じた最適化は疎かになっているケースが見られます。常に狙われる業態にもかかわらずセキュリティレベルが甘ければ、脆弱性を突かれて被害が大きくなるかもしれません。

逆にセキュリティレベルを高く設定しすぎて、無用なコストがかかってしまう場合もあるでしょう。セキュリティにかけられる予算の事情も加味されるべきです。中小規模の事業者様であれば、かけられるコストにも限りがあるため、セキュリティを強化するべきポイントの取捨選択も必要になってきます。

当社はこうしたお客様の状況に合わせて、伴走型で「ThreatMetrix」による不正検知の最適化をご支援しています。不正が行われるまでには段階があり、マイページへのログイン、連絡先や支払手段・住所・メールアドレスといったユーザー情報の変更、購入・送金、決済といった流れで進みます。これを不正に至るまでの「ジャーニー」と呼んでいます。私たちはジャーニー全体にリスクベースの考え方を取り入れ、それぞれのプロセスで最適化されたレベルの監視を行うのです。お客様の多くはすでにセキュリティシステムを導入しているので、それらと連動して顧客の行動データを統合管理します。これによって、いままでの個別システムでは気付けなかった不審な挙動を検知できるようになりました。

当社は、「不正検知のレベルをチューニングし続ける」という発想を持ってこのソリューションに取り組んでいます。ひと昔前まで日本はガラパゴスで、あまり国外から狙われることはありませんでした。日本語は世界ではマイナーな言語に分類されるので、海外の犯罪者がフィッシングサイトやメッセージを日本語で送っても、言葉の違和感でばれるケースが多かったのです。犯罪者側は「日本語のライティングにコストをかけるくらいなら、日本は狙わない」という状況でした。しかしAIが発達してテキストの生成が容易になった昨今、フィッシングの難易度も低くなっています。最近フィッシング被害が急拡大している背景には、こうした事情もあると考えています。

リスクベースの考え方を更新し続けることが大切

近年、金融サービスの発展は目覚ましいものがあります。Apple PayやGoogle Payなどが登場し、オフライン決済の機能がついたことで、犯罪に利用される手口も広がりました。クレジットカードもタッチ決済で暗証番号やサインがいらなくなり、不正の余地がさらに増えている状況です。便利になってはいますが、犯罪にも利用されやすくなっているのです。

金融機関各社ももちろんノーガードということはなく、いろいろな対策をしています。それをワンストップで行ってデータを横串でモニタリングできるようになれば、複雑な犯罪の手口にも気づける可能性が高まるでしょう。ジャーニー全体を見られるソリューションを用いながら、状況に合わせて対策を更新し続けることが大切になってきます。

これまではマネーロンダリングにつながる被害が発生した時、金融機関は「セキュリティツールは入れていたけれど、被害の発生を防げなかった」ということしか言えなかったように思います。セキュリティツールの中身はメーカーに任せて、そのツールで何が行われているのか理解が難しいからです。しかし今後は、事前に万全の対策を施し、それでも問題が発生した時には、自社のセキュリティ対策に対する説明責任を果たせないと、ユーザーの信頼を得られないのではないかと思います。

一方生活者にも、セキュリティの意識を高めて、犯罪組織による詐欺などにひっかからない知識やリテラシーが求められます。そのための教育も必要となってくるでしょう。大変な時代ですね。当社は今後も、引き続きジャーニー視点でリスクベースの考え方を更新し続け、セキュリティの強化にできる限りの貢献をしていきたいと考えています。

※記載の会社名、製品名は各社の商標または登録商標です。